使用防火墙让你的Linux更加强大

发布时间:2019-07-14 13:38:43 所属栏目:建站 来源:Seth Kenlon

导读:副标题#e# 掌握防火墙的工作原理,以及如何设置防火墙来提高 Linux 的安全性 所有人都听说过防火墙(哪怕仅仅是在网络犯罪片里看到过相关的情节设定),很多人也知道他们的计算机里很可能正运行着防火墙,但是很少有人明白在必要的时候如何驾驭防火墙。 防

|

每个区域的名称已经可以透露出设计者创建这个区域的意图,不过你也可以使用下面这个终端命令获取任何一个区域的详细信息:

在这个例子中, 你可以依次查看每一个区域,弄清楚它们分别都允许什么样的流量。比较常见的有:

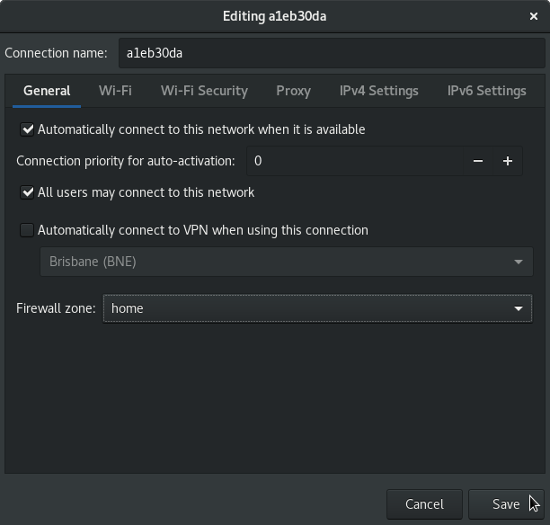

为网络指定一个区域你可以为你的任何一个网络连接都指定一个区域,并且对于同一个网络的不同连接方式(比如以太网、WiFi 等等)也可以指定不同的区域。 选择你想要的区域,点击“保存”按钮提交修改。

Setting a new zone 养成为网络连接指定区域的习惯的最好办法是从你最常用的网络开始。为你的家庭网络指定家庭区域,为工作网络指定工作区域,为你最喜欢的图书馆或者咖啡馆的网络指定公关区域。 (编辑:西安站长网) 【声明】本站内容均来自网络,其相关言论仅代表作者个人观点,不代表本站立场。若无意侵犯到您的权利,请及时与联系站长删除相关内容! |